Kablosuz ağların en büyük avantajları aslında aynı zamanda en önemli zayıf noktalarıdır. Sinir bozucu kablo karmaşasından kurtulmak için kablosuz ağa geçmeniz, gerekli önlemleri almadığınız takdirde sizi bilgisayar korsanlarının hedefi haline getirebilir. Bu makalede, sizlerin W-LAN tarayıcısı NetStumbler ve analiz aracı Nessus ile kablosuz ağınızın karşı karşıya olduğu tehlikleri görmenizi sağlayacağız.

W-LAN sahipleri, genellikle kablosuz ağ kurulumu sırasında ortaya çıkabilecek problem ve risklerden habersizdir. NetStumbler problemden haberdar olmanızı sağlayan bir program. Bu program, herhangi bir W-LAN hakkında dış dünyanın hangi bilgilere ulaşabildiğini gösteriyor. NetStumbler'ı kurmadan önce, programın W-LAN kartınızı destekleyip desteklemediğinden emin olmalısınız. Uyumlu kartların ve yonga setlerinin listesini burada bulabilirsiniz.

Download:

NetStumbler

NetStumbler konfigürasyonu

NetStumbler'ı başarıyla kurduktan sonra "Auto Reconfigure" fonksiyonunu aktif hale getirmelisiniz. Çünkü bu fonksiyon, NetStumbler'ın bir Windows hizmeti olan "Wireless Zero Configuration" ile birlikte çalışıtığından ve alıcının görevini layıkıyla yaptığından emin olmanızı sağlıyor.

Daha sonra "Device" menüsünden kendi W-LAN kartınızı seçmeniz gerekiyor. Karşınıza normalde bir NDIS kartı ve yonga setinin (chipset) adını taşıyan bir seçenek çıkmalı. İlk olarak yonga seti seçeneği üzerinden bağlantı kurmayı deneyin. Eğer bağlantı kurulamazsa, "NDIS" seçeneğini seçin. Seçimi gerçekleştirdikten sonra NetStumbler kurulumunu tamamlamış olacaksınız.

Çevreyi analiz edin

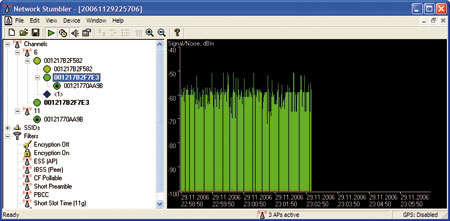

NetStumbler, kurulum bittikten hemen sonra bilgisayarınızın çevresini analiz ederek size bulabildiği erişim noktlarını (Acces Point, AP) listeler. Program kırmızı, sarı ve yeşil renkerin yardımıyla bulduğu kablosuz ağların sinyal seviyesini de gösterir. Renkli yuvarlağın içindeki kilit işaretiyse, bu durum kablosuz ağın parola korumalı olduğu anlamına gelir. Ayrıca her erişim noktasının MAC adresini de görebilirsiniz.

Bütün bu bilgileri zaten Windows XP'nin W-LAN aracı ile de görebilirdiniz. NetStumbler'ın fark yaratan özelliği çevredeki erişim noktalarını hiç durmadan araması. Peki bu özellik sizin ne işinize yarayabilir? NetStumbler sayesinde kablosuz ağınızın menzilini ölçebilirsiniz: Programı herhangi bir dizüstü bilgisayara yükleyin ve keşif turunuza başalayın. NetStumbler pencerisinin sol kısmından "SSIDs" bölümüne gelin, sonrasında menzilini ölçmek istediğiniz kablosuz ağın üzerine tıklayın. Program penceresinin sağ tarafında seçtiğiniz kablosuz ağın sinyal seviyesinin zamana bağlı değişimini gösteren bir grafik görecekseniz. Dizüstü bilgisayarınızı alıp erişim noktasından uzaklaşmaya başladığınızda, sinyal seviyesindeki azalmayı farkedebilirsiniz.

Menzil keşfi yaptığınızda gerçekten çok şaşırcaksınız, çünkü kablosuz ağın evinizin veya işyerinizin dışında da görülebilir olduğunu fark edeceksiniz. Hatta eğer uzun menzilli bir router'a sahipseniz, kablosuz ağınız evinizin çevresindeki arazide bile çekebilir. Bir apartman dairesinde oturuyorsanız, apartmanınızın yapı malzemesine ve router'ınızın tipine göre kablosuz ağınız bir veya iki kat üstünüzde bile erişebilir olacaktır.

Burada unutulmaması gerekense şu: Kablosuz ağınız ne kadar geniş bir alana yayılırsa, siz de tehlikelere o derece açık olursunuz; yani kablosuz ağın menzilinde olan bir korsanın bilgisayarınıza sızma şansı o kadar fazla olur. Bu yüzden kablosuz ağınızı güvenli hale getirmek zorundasınız. Güvenlik açıklarında dikkat etmeniz gereken noktaları makalenin son sayfasında bulabilirsiniz.

Nessus ile W-LAN Kontrolü

Kablosuz ağınızını çevredeki davetsiz misafirlere karşı koruma altına almış olabilirsiniz, ancak bu tamamen güvende olduğunuz anlamına gelmez. Konfigürasyonunuza bağlı olarak ağınızda daha birçok güvenlik açığı bulunuyor olabilir. Unutmamanız gereken ilk nokta, kablosuz ağınızı aslında internete girmek için kullandığınız ve asıl tehlikelerin internet üzerinden gelebileceği. Sizi internete bağlayan router'ınızda bilgisayar korsanlarının girebileceği açık bir kapı bulunuyor. Bu kapının ne kadar açık olduğunu Nessus isimli araçla test etmek mümkün. Nessus ilk başta Linux ve Unix için geliştirilen ama daha sonra Windows sürümü de hazırlanan bir araç ve görevi ağdaki zayıf noktaları taramak.

Nessus iki temel kısımdan oluşuyor. Bunlar istemci ve sunucu. Programı çalıştırdığınızda, ilk olarak sunucu kurulu eklentileri otomatik olarak yüklemeye başlıyor. Daha sonra Nessus'un yüklü olduğu bilgisayarda veya ağ üstündeki başka bir bilgisayarda yüklü olan istemci sunucuyla SSL korumalı bir bağlantı kuruyor. Bu sırada program ağdaki zayıf noktalara farklı saldırılar düzenliyor. Siz de bu aşamada saldırı noktalarını ve güvenlik testiyle ilgili diğer parametreleri saptayabiliyorsunuz. Test bittikten sonra, ağınızda hali hazırda açık olan portların ve diğer zayıf noktaların detaylı analizi ekranınıza geliyor.

Download:

Nessus

Test için hazırlık - I

Eğer Nessus'un Windows sürümünü internetten indirecekseniz, önce programın sitesinde kendinizle ilgili birkaç bilgiyi ve e-posta adresinizi girmeniz gerekiyor. E-posta adresinizi doğru girmeniz önemli, çünkü bu adrese daha sonra kurulumda kullanacağınız aktivasyon kodu gelecek. Eğer aktivasyon kodunu içeren e-posta geciktiyse, "Spam" (önemsiz) klasörüne bakmanızda yarar var.

Programı bilgisayarınıza başarıyla kurduktan sonra "Nessus Plugin Update Wizard" çalışıyor ve internetten güncel eklentileri bilgisayarınıza yüklüyor. Sonrasında "Tenable Nessus" hizmeti otomatik olarak bilgisayarınızda aktif hale geliyor, yani sizin programı çalıştırmak için birşey yapmanıza gerek kalmıyor. Hizmetin aktif olup olmadığını "Denetim Masası / Yönetim Araçları / Hizmetler" bölümünden kontrol edebilirsiniz.

Test için, yani Nessus istemcisi ile Nessus sunucunuz arasında bağlantı kurabilmek için, "Başlat / Programlar / Tenable Network Security / Nessus / Tenable Nessus" yolunu takip ederek tarayıcıyı açın. Karşınıza çıkacak olan ilk pencere aynı zamanda ana pance. Burada iki seçenekle karşılaşacaksınız: Taramayı başlatma (Start Scan Task) ve son zamanlarda gerçekleştirilen testlerin raporlarını görüntüleme (View Reports). İlk seçeneği seçip taramayı başlattığınızda, Nessus size Nessus sunucusunun IP adresini soruyor. Eğer hem istemci hem de sunucu aynı bilgisayar üzerinde bulunuyorlarsa, IP adresi olarak "127.0.0.1" girmelisiniz. Diğer durumda ise, ağdaki sunucu bilgisayarın IP adresini yine bu alana girmek gerekiyor.

Test için hazırlık - II

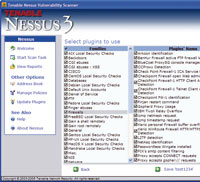

Bir sonraki adımda, yapılacak olan testte hangi alanlarda tarama yapılacağını belirliyorsunuz. Nessus modüler bir araç olduğundan, zayıf nokta analizi yaparken 10.000'den fazla eklenti ve script arasından size seçim yapma imkanı tanıyor. Seçimi kolaylaştırmak ve ön hazırlık süresini azaltmak için, farklı risk gruplarına yönelik alternatifler oluşturulmuş.

Eğer ağ analizi konusunda biraz tecrübe sahibiyseniz, tamamen bireysel bir test süreci hazırlayabilirsiniz. Ama bu noktada dikkatli olmak gerekiyor, çünkü yapılacak bilinçsiz testler bilgisayarınızdaki kritik ayarları değiştirip büyük sorunlar yaratabilir. Bu yüzden eğer başlangıç seviyesi bir kullanıcıysanız, kendi test sürecinizi yaratırken çok dikkatli olun veya tecrübe sahibi olana kadar bu isteğinizi erteleyin. Başlangıç seviyesi kullanıcılar için en ideali "Enable all but dangerous plug-ins with default settings" seçeneği. Bu seçenekte standart parametreler kullanılarak "Denial of Service (DoS)" testleri yapıldığından sisteminiz için tehlike oluşmayacaktır.

Bir sonraki adımda, eğer sunucu ve istemci aynı bilgisayar üzerinde değilse, "Scan from a remote Nessus server" seçeneğini seçip, remote-server (uzaktan sunucu) için kullanıcı adı ve şifre bilgilerini girmek gerekiyor. Diğer durumdaysa hiçbir ayarı değiştirmeden devam etmek yeterli olacaktır.

Kendi politikanızı belirleyin

Nessus, tarama sırasında ilerlemeyi yüzdesel olarak kullanıcıya bildiriyor ve tarama bitiminde sonuçlar HTML formatında raporlanıp internet tarayıcınızda görüntüleniyor. Eğer tarama yaptığınız sırada zaten internet tarayıcınız açıksa, rapor yeni bir sekme olarak internet tarayıcınıza gelecektir. Ayrıca dilediğiniz anda taramayı durdurabileceğinizi de unutmayın. Böyle bir durumda Nessus, o ana kadarki sonuçları kaydediyor ve bir sonraki sefer kaldığınız yerden taramaya devam etmenize olanak sağlıyor.

Standart değerlerle tarama yapmanın yanında, kendi eklentilerinizi ekleyerek değişik test senaryoları hazırlayabildiğinizden daha önce bahsetmiştik. Bunun için ana pencerenin sol kısmından "Manage Policies" bölüme girip "Add a new policy" seçeneğine tıklamanız gerekiyor. Yeni bir "Policy" oluşturduktan sonra "Edit Settings" bölümünden genel test parametrelerini değiştirebilir, "Edit Plugins" kısmından ise testte kullanılacak eklentileri belirleyebilirsiniz. "Families" başlığı altında eklentiler aileler halinde bulunurken, sağ taraftaki "Plugins" başlığı altında bir eklenti ailesi içindeki her bir eklenti görüntülenebiliyor. Ancak önceden de belirttiğimiz gibi bu işlemler ustalık gerektiriyor.

Nessus kurulumla gelen eklentilerin yanında, yeni güvenlik açıklarına saldırılar düzenleyecek güncel eklentiler de geliştiriyor. Bu yüzden yeni bir taramaya başlamadan önce güncel eklentileri indirmek için program pencerisin sol bölümündeki sütunda bulunan "Update Plugins" seçeneğine tıklamanızı öneriyoruz.

Sonuçları değerlendirme

Nessus sonuçları dört risk gurubunda topluyor: "Open Ports" (Açık portlar), "Notes" (Notlar), "Warnings" (Uyarılar), "Holes" (Güvenlik açıkları). Sonuç sayfasında çıkan bütün sorunlar için birer açıklama bulunuyor ve buna ek olarak her zaman olmasa da sıklıkla ilgili soruna dair bir çözüm önerisi de sunuluyor.

Özellikle güvenlik açıkları ve uyarılar kategorilerindeki sorunlar için acil olarak tedbir almak gerekiyor, bu yüzden sonuçlara dikkatlice bakmanızı öneriyoruz. Testten sonra, herhangi bir zamanda sonuçlara bakmak isterseniz, "View Reports" bölümünde raporlara göz atabilir, hatta iki raporu karşılaştırabilirsiniz.

Nessus kötü amaçlar için kullanılabilir

Nessus, temel olarak kullanıcıların kendi ağlarındaki zayıf noktları belirlemeleri ve önlem almaları için tasarlanmış bir araç. Ama tabii ki aynı zamanda bu program, bir başka ağdaki zayıf noktaları tespit etmek ve o noktalara saldırılar düzenlemek için de kullanılabilir ki bu da kanunen suç sayılıyor.

Bunun yanında, Nessus'u iş yerinizdeki ağı test etmek için de kullanmamalısınız. Tabii eğer ağ yöneticiyseniz ve ne yaptığınızı biliyorsanız kullanabilirsiniz. Sıradan bir kullanıcı olarak Nessus'u şirket ağında kullanmamanızı önerme nedenimiz, DoS testleri sırasında ağın aşırı yük yüzünden çökebilmesi. Bu durum, ağa bağlı bilgisayarların verilere erişememesi, hatta işlerin durması anlamına geliyor. Üretimi kontrol eden bir bilgisayar ağında oluşacak böyle bir çöküş, bir fabrikanın üretiminin durmasına bile neden olabilir. Ağdaki çöküşe neden olan kullanıcıysa, yerel bir şirket ağında kolaylıkla tespit edilebilir. Çünkü şirketlerde veri trafiğine ait tüm kayıtlar Proxy'de tutulur ve analizi de oldukça kolaydır. Özetle şirket ağınızda Nessus kaynaklı bir çöküşe neden olursanız, bu işten yakanızı kurtarmanız pek kolay olmayacaktır.

İPUCU: Hayati güvenlik önlemleri

Neredeyse bütün W-LAN router'lar aynı güvenlik ayarlarını kullanıyorlar. Farklı menü yapılarına sahip olmaları ve değişik arayüzleri sizi yanıltmasın. Güvenlikle ilgili dikkat etmeniz gereken başlıca noktaları ise şu şekilde sıralamak mümkün:

Yönetici parolası: Modeminizde veya router'da ilk ayalamaları yaparken, yönetici parolasını ve hatta mümkünse kullanıcı adını değiştirmelisiniz. Aksi halde siz bir IP adresi alır almaz saldırganlar ağınıza sızıp, W-LAN ayarlarınızı hiçbir engelle karşılaşmadan değiştirebilirler.

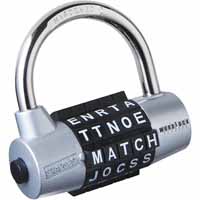

Şifreleme: Bütün uyarılara rağmen, birçok kablosuz ağda halen şifre koruması bulunmuyor, yani dileyen herkes o ağa bağlanabiliyor. Halbuki kablosuz ağları şifre ile koruma altına alarak sadece şifreyi bilen kişilerin ağa bağlanmasını sağlamak elinizde. Şifreleme yaparken destekelenen en güvenli şifreleme metodunu seçmelisiniz. Şu an için en güvenli şifreleme yönetmi WPA. Diğer yöntem olan WEP ise 128 Kbit şifreleme yaptığından, bazı şifre kırıcı programlar tarafından kolaylıkla kırılabiliyor.

MAC - filtreleme: Kablosuz ağınıza sadece sizin belirlediğiniz kişilerin (ağ kartlarının) erişmesini MAC adresi yöntemiyle sağlayabilirsiniz. Ağ kartınızın MAC adresini dizüstü bilgisayarınızın alt kısmında veya Windows XP'de komut penceresine "ipconfig/all" yazarak bulabilirsiniz.

Güvenlik duvarı (Firewall): Eğer router'ınız aynı zamanda ADSL modem olarak çalışıyorsa, bilgisayarınızdaki güvelik duvarını aktif hale getirmenizde büyük yarar var. Güvenlik duvarı internet üzerinden gelen veri paketlerini taradığından, saldırılara karşı sizi koruyacaktır.

Kablosuz ağların tam olarak nasıl korunacağıyla ilgili detalı bilgiyi buradaki makalemizde bulabilirsiniz.